【背景】

折腾:

【整理】解析HART中的命令0(Command 0):发送Command 0的数据和Command 0返回值的格式及含义

期间,需要搞清楚

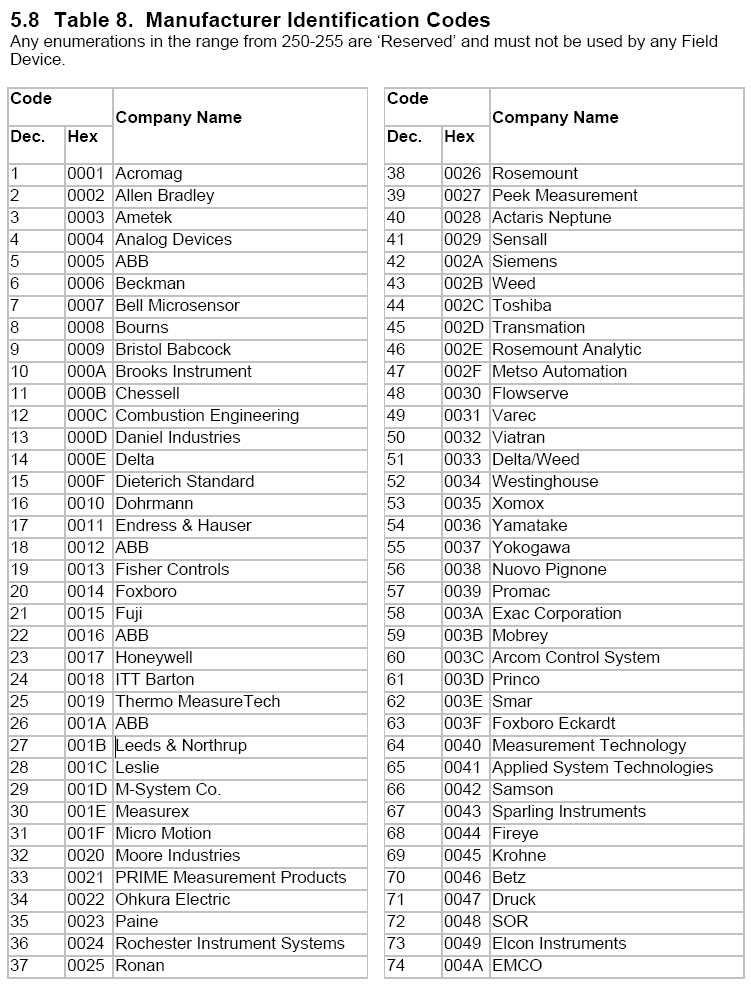

HART的Command 0中所返回的数据中的设备厂商ID,对应的到底是哪些厂商。

【折腾过程】

1.网上别的地方找了一堆资料:

Overview of HART Revisions.pdf

HART Communication Foundation – Membership Information

Exalon Delft | HART ® slave protocol stack | Overview

结果还是没找到。

2.后来,经过千辛万苦,

无意间,在:

中看到有个:

Common Tables HCF_SPEC 183, Rev. 12.0 (11-Dec-2000)

所以,去找到对应的:

spec183r21.0.pdf

然后搜Manufacturer,最终而找到我所需要的Manufacturer ID Code的表:

至此,把在:

【记录】使用USB口的HART猫ExSaf ESH232U去检测某HART设备

等期间所遇到过的几个常见的Manufacturer ID所对应的常见,列出来就是:

- 23=0x17=Honeywell

- 26=0x16=ABB

- 54=0x36=Yamatake

- 55=0x37=Yokowaga

- 101=0x65=Masoneilan-Dresser

至此,真的算是搞清楚,HART的Command 0返回的设备厂商列表中的值,对应的是哪些厂家了。

【总结】

HART协议这类东西,想要搞清楚其中的细节的话,还真是需要费一番功夫的。

因为其中的很多东西都是属于,老外N年前就制定出协议了,但是N多年后,国内却还是没人说清楚其中细节,所以只能考自己,才能搞明白。。。